如何使用 Okta 配置 SAML SSO

在本指南中,我们将使用 Okta 作为 SSO 提供商,并使用安全断言标记语言(SAML)协议作为首选身份协议。

我们目前支持 SP 发起和 IdP 发起的身份验证。用户配置是 Enterprise Plus 的高级 SSO的一部分。

此功能是团队与企业计划的一部分。

步骤 1:在身份提供商中创建新应用

在浏览器中打开新标签页/窗口并登录你的 Okta 账户。

导航到"Admin/Applications"并点击"Create App Integration"按钮。

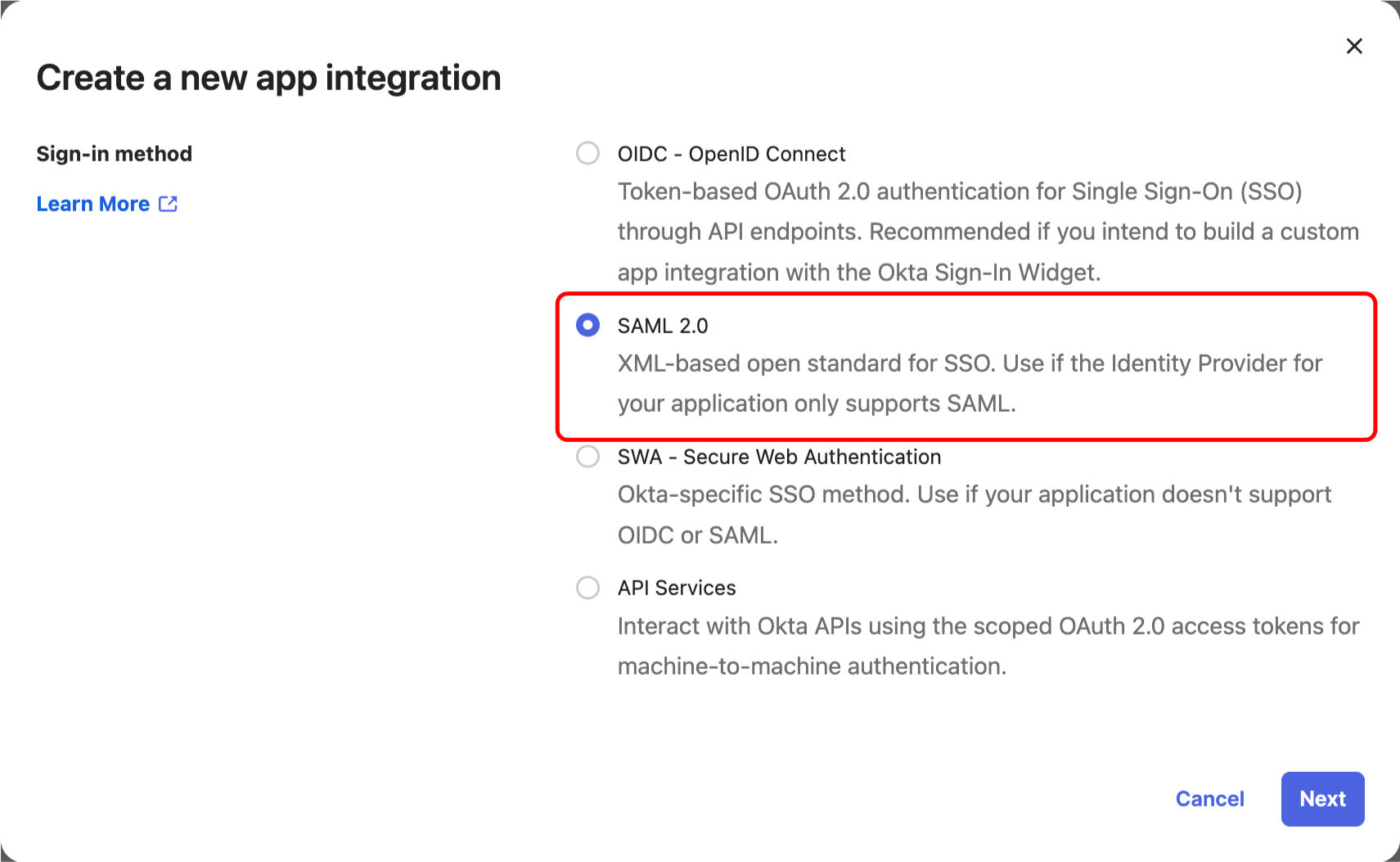

然后选择"SAML 2.0"应用并点击"Create"。

步骤 2:在 Okta 上配置你的应用

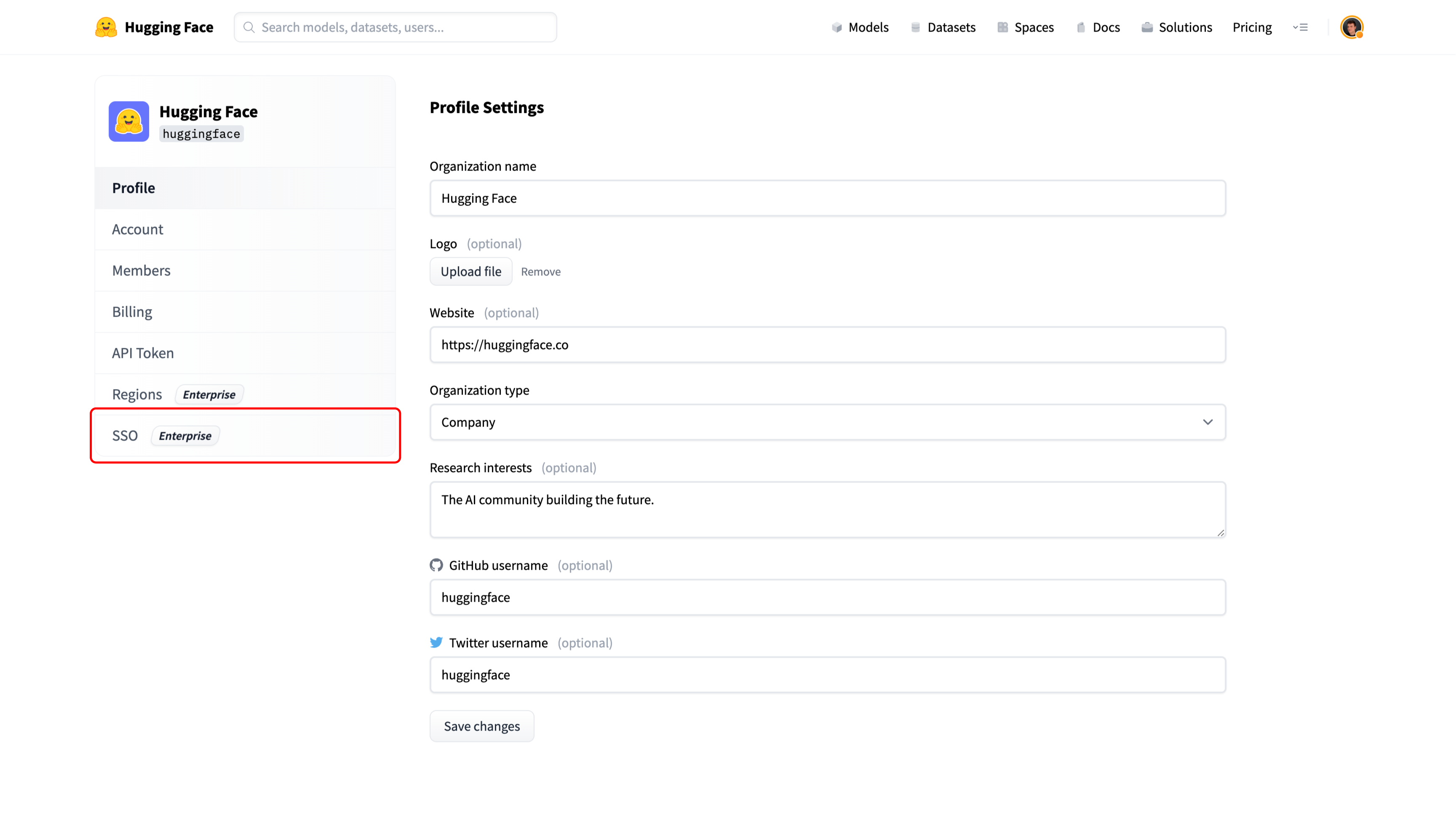

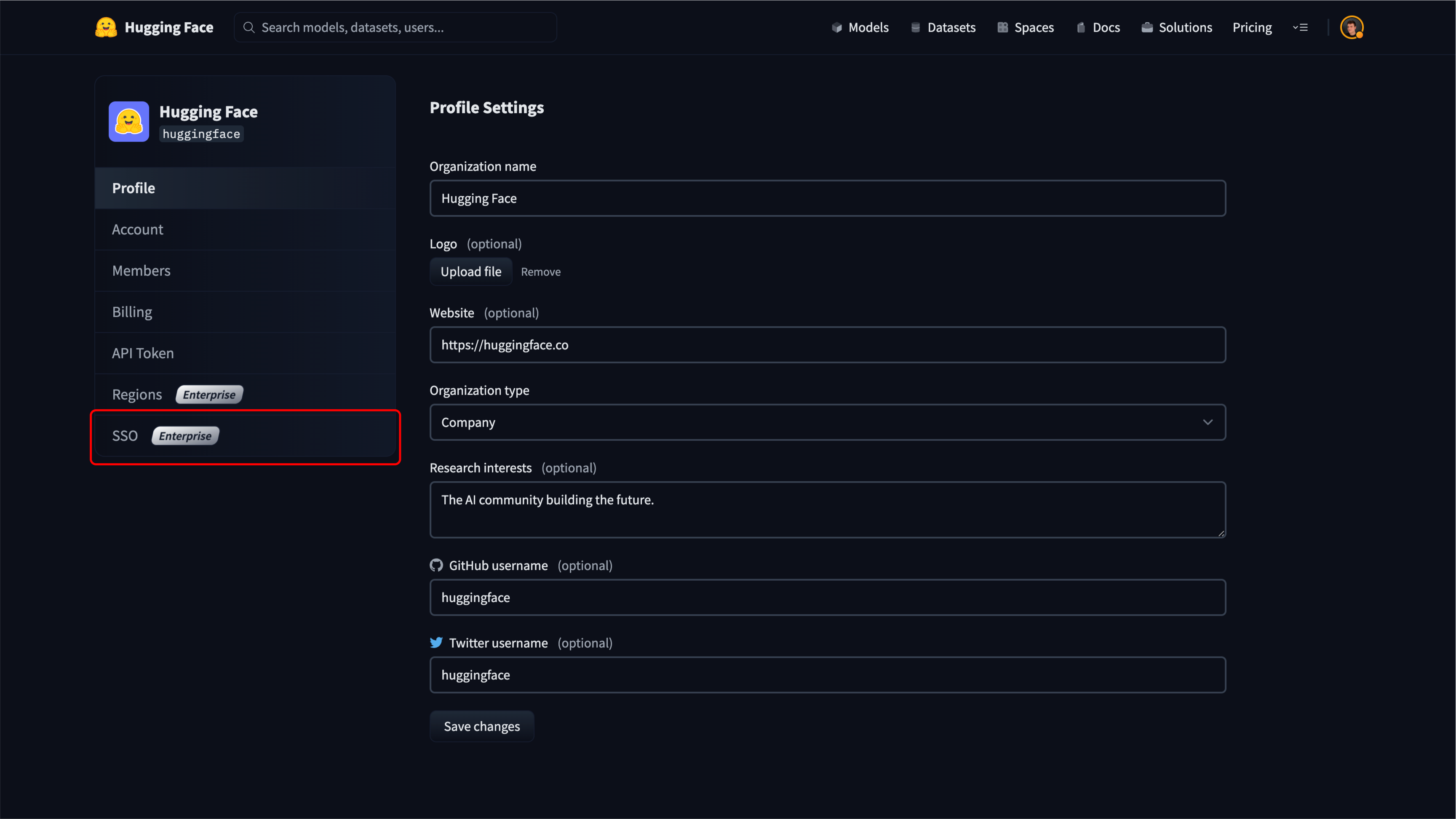

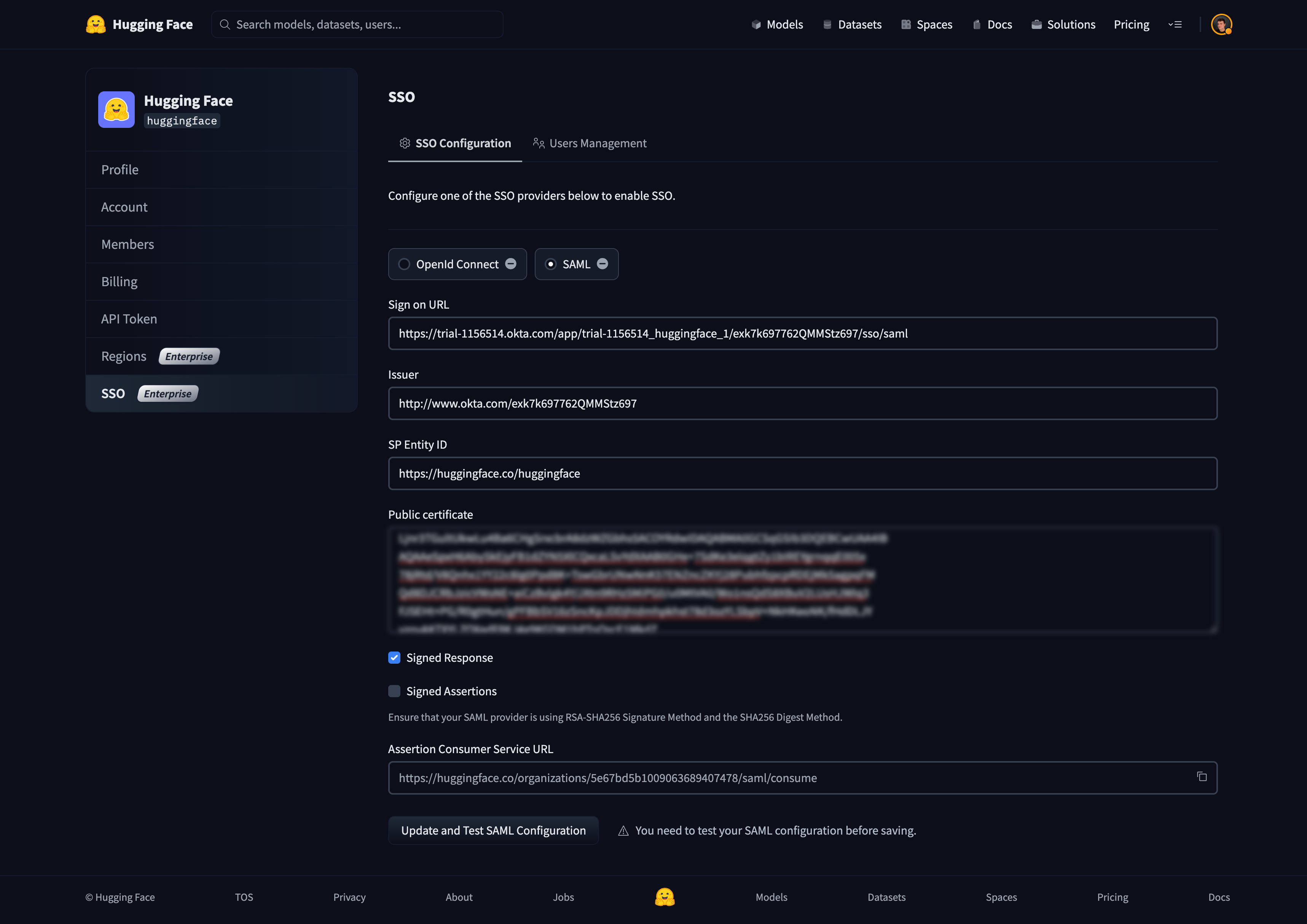

在浏览器中打开新标签页/窗口并导航到组织设置的 SSO 部分。选择 SAML 协议。

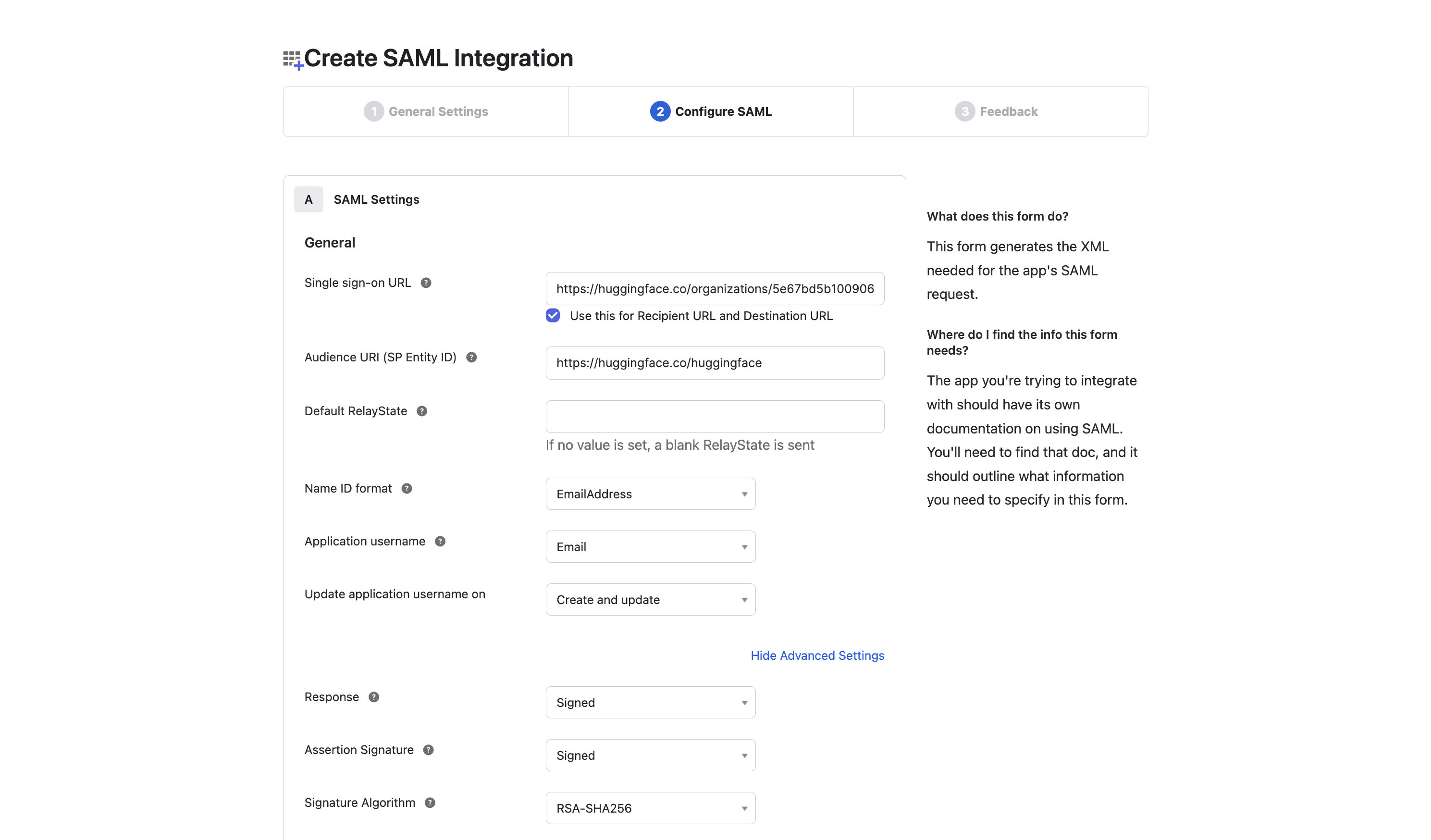

从 Hugging Face 上的组织设置中复制"Assertion Consumer Service URL",并将其粘贴到 Okta 的"Single sign-on URL"字段中。

URL 格式如下:https://huggingface.co/organizations/[organizationIdentifier]/saml/consume。

在 Okta 上,设置以下设置:

- 将 Audience URI (SP Entity Id) 设置为与 Hugging Face 上的"SP Entity ID"值匹配。

- 将 Name ID format 设置为 EmailAddress。

- 在"Show Advanced Settings"下,验证 Response 和 Assertion Signature 是否设置为:Signed。

保存你的新应用。

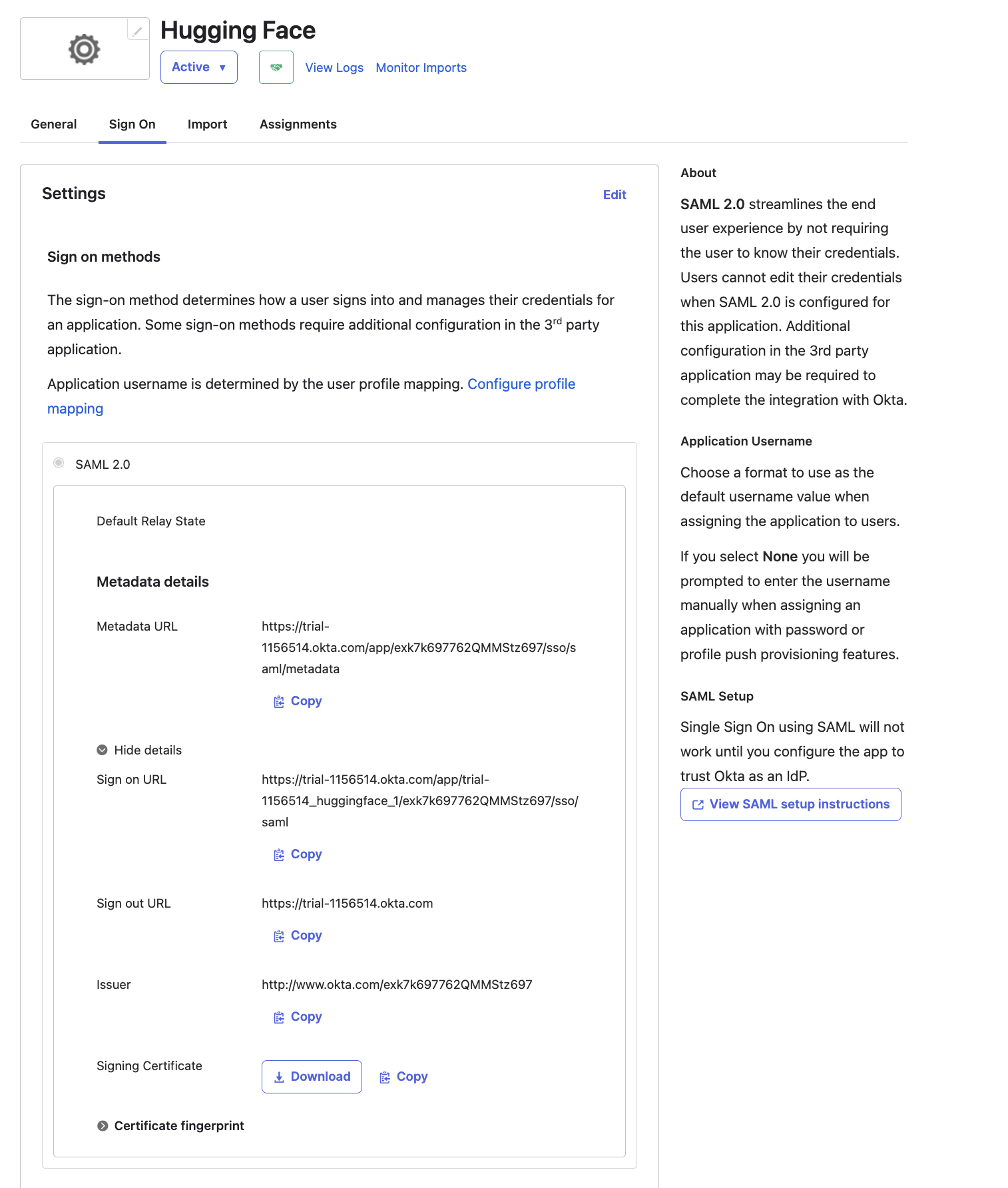

步骤 3:在 Hugging Face 上完成配置

在你的 Okta 应用中,在"Sign On/Settings/More details"下找到以下字段:

- Sign-on URL

- Public certificate

- SP Entity ID 你需要它们来完成 Hugging Face 上的 SSO 设置。

在组织设置的 SSO 部分,从 Okta 复制粘贴这些值:

- Sign-on URL

- SP Entity ID

- Public certificate

公钥证书必须具有以下格式:

-----BEGIN CERTIFICATE-----

{certificate}

-----END CERTIFICATE-----

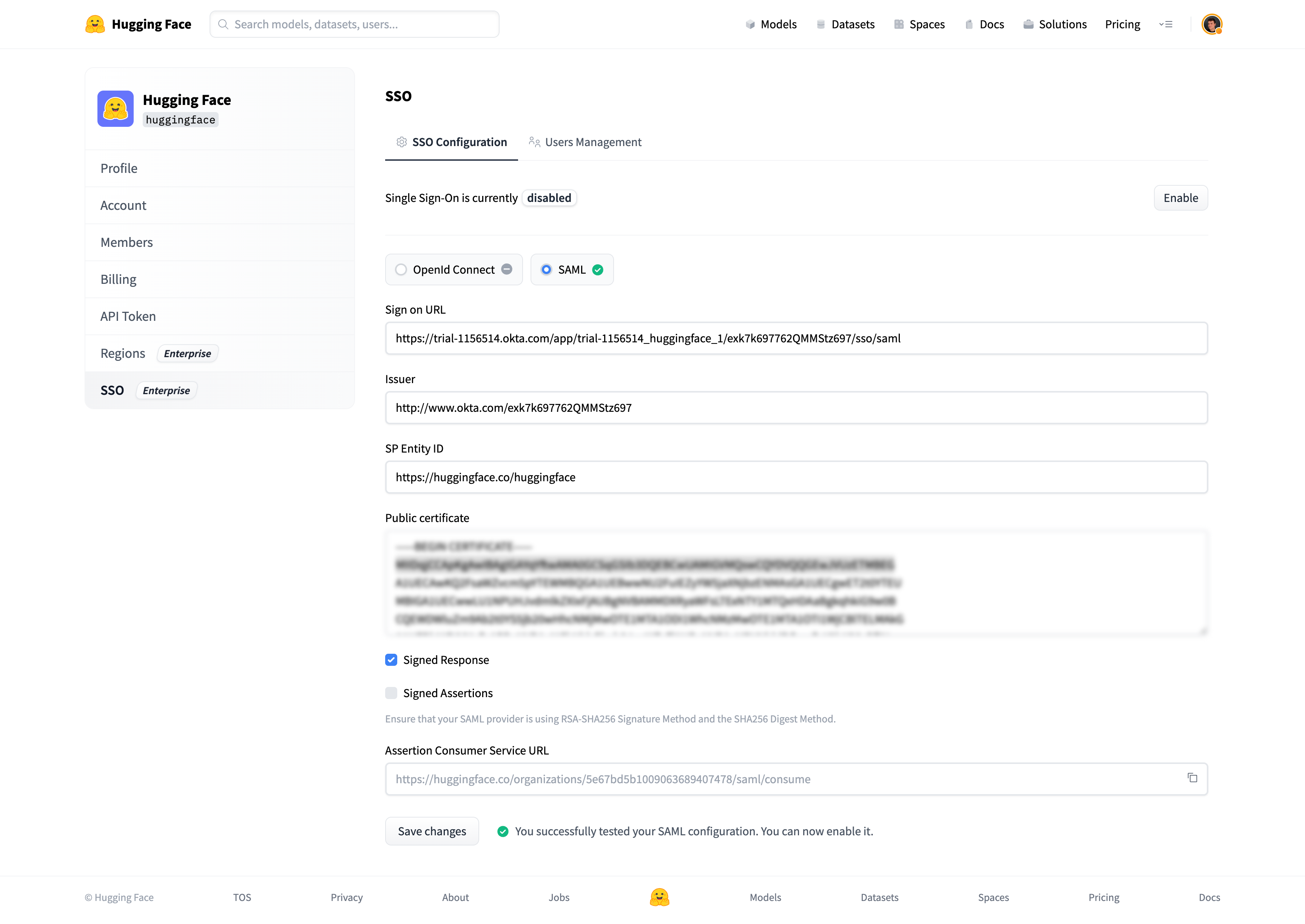

现在你可以点击"Update and Test SAML configuration"来保存设置。

你应该被重定向到 SSO 提供商(IdP)登录提示。登录后,你将被重定向到组织的设置页面。

SAML 选择器附近的绿色复选标记将证明测试成功。

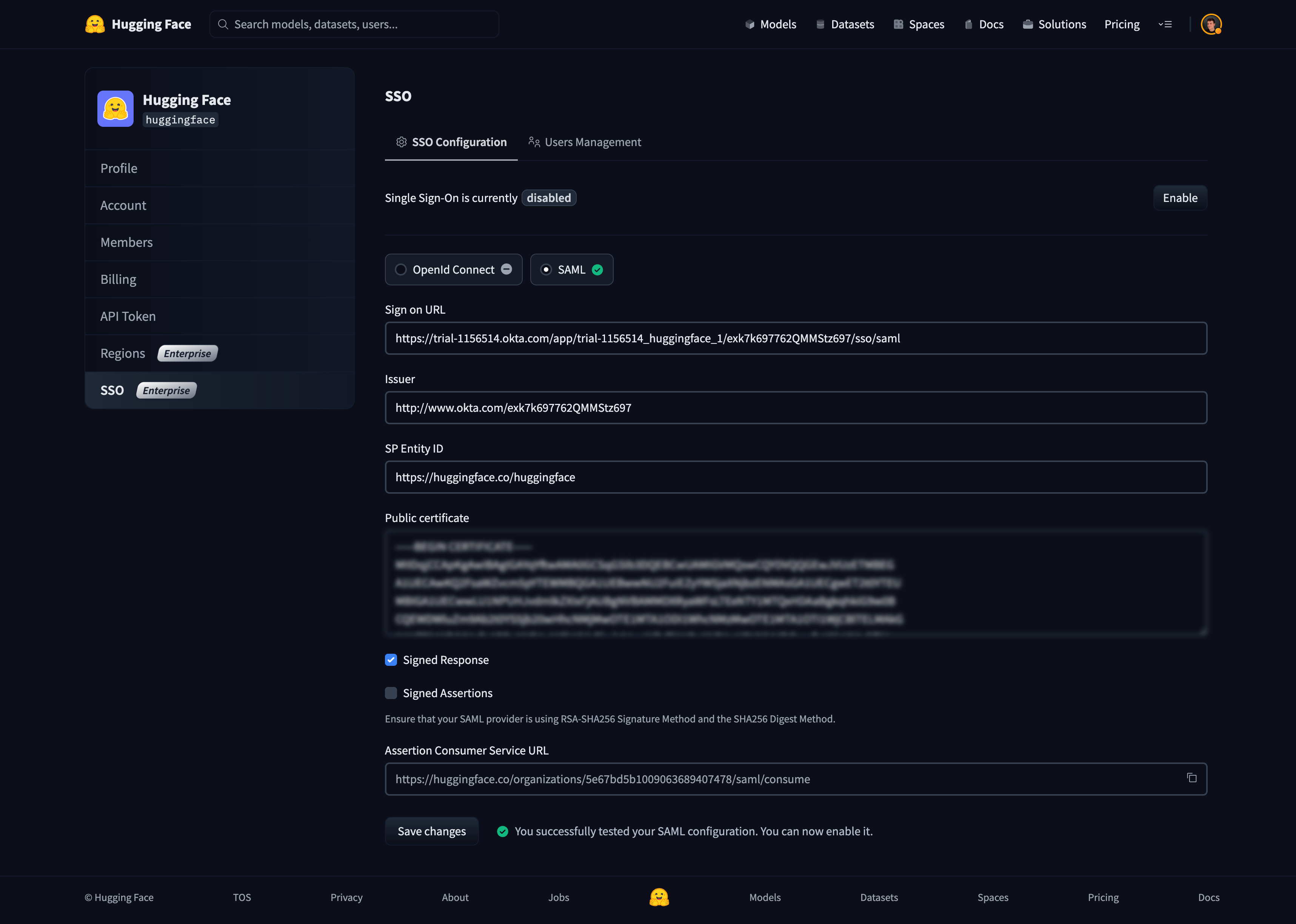

步骤 4:在组织中启用 SSO

现在单点登录已配置并测试,你可以通过点击"Enable"按钮为组织成员启用它。

启用后,组织成员必须完成工作原理?部分中描述的 SSO 身份验证流程。